���_�^���ָ����ʲô

�r�g��2018-12-28 ��Դ���A���hҊ

���_�^���ָ����ʲô

�r�g��2018-12-28 ��Դ���A���hҊ

���_�^�������ᘌ������OӋȱ�ݣ������ݔ�뾏�_�^����ʹ֮����ă��ݣ�ͨ���dz��^���_�^�ܱ����������Ĕ��������Ķ��Ɖij����\�С������Д�֮�H���@ȡ��������ϵ�y�Ŀ��ƙࡣ

Ӌ��C����һ�㶼��ʹ�õ�һЩ�ȴ棬�@Щ�ȴ���dz���Ȳ�ʹ�ã����Ǵ���Ñ���ݔ�딵�����@�ӵăȴ�һ��Q�����_�^�������ָʢ�ŵĖ|����������������������ˣ���Ӌ��C�����У����ǔ���ʹ�õ��˱�����ȴ���g֮��ăȴ���g�������_�^��������ε��f����Ӌ��C�����յ�ݔ�딵���]���M����Ч�ęz�y���������r�dz���z�锵���L�Ȳ������Sݔ�볬�^���_�^�L�ȵ��ַ������_�^����䔵���r���^�˾��_�^���������������������������������g֮��ăȴ���g��ʹ������Ĕ������w�������ȴ���g�Ĕ�����

��Ӌ��C��ȫ�I���_�^����ͺñȽo�Լ��ij����_�˂����T���@�N��ȫ�[���������ġ����_�^����ڸ��N����ϵ�y������ܛ���ЏV�����ڡ������þ��_�^���©����ʩ�Ĺ������Ǿ��_�^������������_�^������������Ԍ��³����\��ʧ����ϵ�y�P�C�������ӣ����߈��й����ߵ�ָ�����Ƿ��������ޡ�ͨ�^������ľ��_�^���������L�ȵă��ݣ���ɾ��_�^��������Ķ��Ɖij���Ķї�����ɳ��������ʹ�����D����������ָ����_��������Ŀ�ġ���ɾ��_�^�����ԭ���dz����Л]���м��z���Ñ�ݔ��ą�����

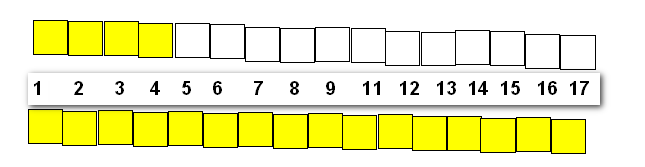

����ͨ�^һ��ʾ����Ԕ������ʲô�Ǿ��_�^���������ľ��_�^����һ�������ӣ�ÿ�������д�Ų�ͬ�Ė|�����е�������е��ǔ�������������Ҫ�����Ñ������������A�Ȟ�֮������4�����ӣ��D���Sɫ��1~4̖���ӣ������ճ����OӋ������Ҫ���Ñ�ݔ��Ĕ��������^4�������Ñ���ݔ�딵���r�����Oݔ����17���������ҳ���Ҳ�]�Ќ��Ñ�ݔ�딵���Ķ����M�Йz�飬�����A�ȷ���ĸ����д�ţ��@�Ӳ��H4������ĸ��ӱ�ʹ���ˣ����������13�������еă��ݶ����������w�ˡ��@��ԭ��13�������еă��ݾ́Gʧ�ˡ��@�r�ͳ��F�˾��_�^��1~4̖���ӣ�����ˡ�

���´��a�Ć��}�ͳ���strcpy(buf, s)�@�l�Z���ϣ�����s��ؐ��buf�У����]�Ќ�s���L���M�����ƣ��@�ͽo���_�^��������ṩ�˿ɳ�֮Ӌ��

#include

#include

void vulFunc(char* s)

{

char buf[10];

strcpy(buf, s);

printf("String=%s\n", buf);

}

main(int argc, char* argv[])

{

if(argc == 2)

{

vulFunc(argv[1]);

}

else

{

printf("Usage: %s \n", argv[0]);

}

}

���_�^���һ��������һ��ԭ���£�

1.�ַ���̎�������]��ָ���L�ȣ��ΆΑ{��Yβ�ַ��Dz���'\0'���Д�Y����

2.��̎�����ַ����^���_�^�ɽ��ܵĴ�С�����磬����Ļݔ���ַ�����gets(buff)������buff�ăȴ�������Ļһ���ַ��������͕������������ԓʹ��fgets��

3.���и�ʽ���ַ����ĺ�����fprintf("%n",&num_write)��

������k����

1.��Ҫ���Ñ���ݔ�����酢��������ʽ���ַ���̎�������У����磬printf("%s", argv[1])��

2.�ַ���̎������ʹ��strcpy��strcat��sprintf��gets����ԓʹ��strncpy��strncat��snprintf��strlcpy��strlcat����NULL�Yβ���M��ʹ��std::string��MFC::CString

3.ʹ��C++ I/O����

4.ʹ�ð�ȫ��C Runtime Time����

5.�z���ļ�·�����L�ȣ���Ҫ���^ϵ�y���S�����ֵ��